Eine FRITZ!Box lässt sich über die Funktion “Medienserver” als DLNA-Server in einem Netzwerk nutzen. Dann lassen sich Audiodateien oder Internetradio-Stationen als Stream per Netzwerk verteilen. Aber wie kann man in der VLC-Player-App unter Android auf diesen DLNA-Server zugreifen?

Der Beitrag entstand, weil ich eine grobe Zusammenstellung für die Bose SoundTouch-Geräte erstellen wollte, die nach dem 6. Mai 2026 ja durch die Abschaltung der Bose-Server ihre Funktion verloren haben. In den Kommentaren zum Artikel Bose Soundtouch Geräte ab heute funktionsreduziert (6. Mai 2026) hieß es, dass man die FRITZ!Box als DLNA-Server verwenden könne, um Internetradio auf die Bose SoundTouch-Geräte zu streamen.

Mangels solcher Geräte wollte ich den DLNA-Server der FRITZ!Box mit einem Smartphone testen und dabei den VLC-Player verwenden. Während es mit der BubbleUPNP-App direkt funktionierte, brauchte ich bei der VLC-Player-App unter Android doch mehrere Anläufe, da gefundene Internet-Fundstellen fehlerhafte Informationen lieferten.

Hintergrund DLNA

Das Kürzel DLNA steht für Digital Living Networking Alliance, ein 2003 gegründeter Zusammenschluss verschiedener Hersteller. Ziel des DLNA-Konsortiums ist es, einen herstellerübergreifenden Standard zur Drahtlosübertragung (Streaming) von Multimediadaten (Fotos, Musik, Video) zwischen verschiedenen Geräten (Smartphones, Tablet PCs, Desktops und TV-Geräten) zu schaffen.

Ich hatte 2016 im Blog-Beitrag Basiswissen: Medienstreaming im Netzwerk mal einen Überblick über die verschiedenen Streaming-Standards gegeben. Aus diesem Beitrag stammt auch die obige Abbildung.

Wer eine FRITZ!Box von FRITZ (früher AVM) besitzt, kann auch deren DLNA-Server für diese Zwecke verwenden. Denn der in FRITZ!OS konfigurierbare Medienserver ist nichts anderes.

Den DLNA-Server der FRITZ!Box konfigurieren

Um den DLNA-Server in FRITZ!OS der gängigen FRITZ!Boxen entsprechend zu konfigurieren geht man in folgenden Schritten vor.

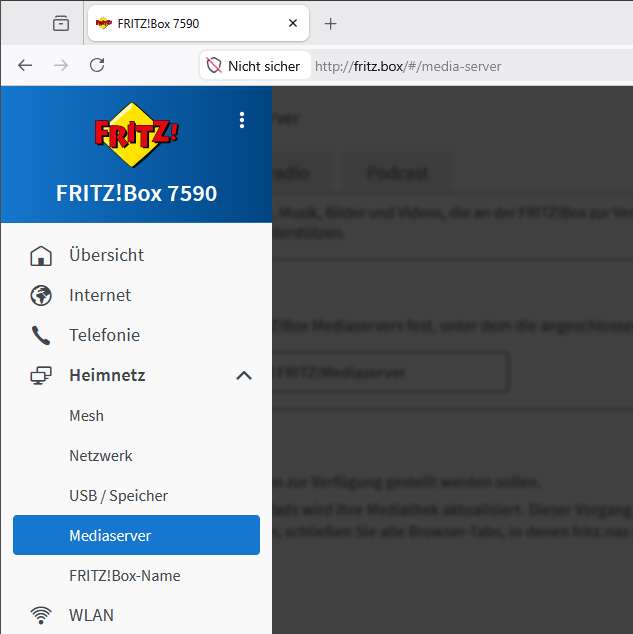

1. Nach einer Anmeldung an der Benutzeroberfläche der FRITZ!Box wählt man die Menüeinträge Heimnetz – Mediaserver (obige Abbildung).

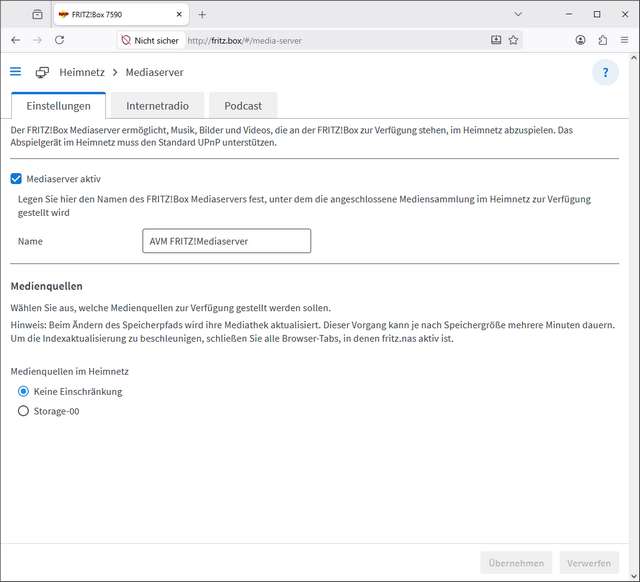

2. Auf der Registerkarte Einstellungen ist das Kontrollkästchen Mediaserver aktiv zu markieren.

Weiterhin lässt sich auf der Registerkarte der Name des DNLA-Servers (Standard ist “AVM FRITZ!Mediaserver” vorgegeben) anpassen. Zudem lässt sich in der Gruppe Medienquellen per Optionsfeld vorgeben, ob es Einschränkungen bei den einzubindenden Medienquelle für Musik etc. gibt.

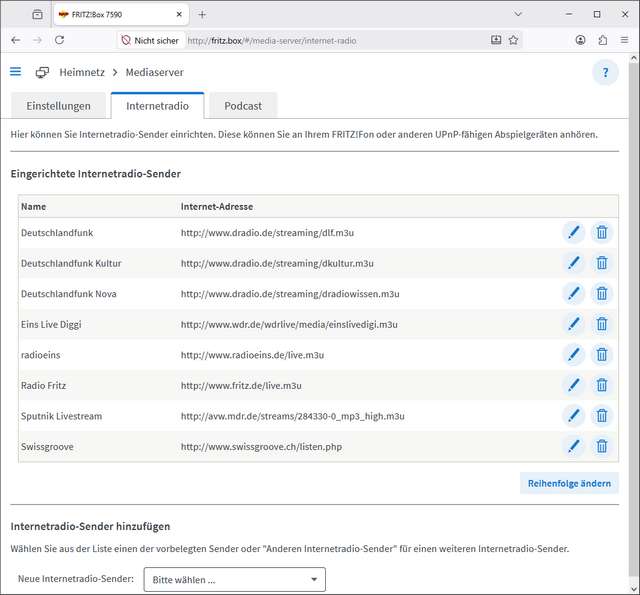

3. Soll Internetradio verwendet werden, wechselt man zur Registerkarte Internetradio und passt dort die betreffenden Werte an.

Auf der Registerkarte Internetradion bietet FRITZ!OS bereits eine Reihe vorkonfigurierter Internetradio-Stationen an. Bei Bedarf lassen sich diese anpassen und auch neue Sender mit aufnehmen.

Aus der VLC-Player-App zugreifen

Zum Test habe ich den VLC-Player als App unter Android vorgesehen, stand dann aber vor der Frage, wie ich das wohl mache. Eine Suche im Internet führte mich auf falsche Spuren, hieß es doch “geht nicht”, oder ist in den Wiedergabeliste konfigurierbar.

Voraussetzung ist, dass sich das Gerät mit dem VLC-Player (hier ein Android-Smartphone) im gleichen Netzwerk wie die FRITZ!Box befinden. In meinem Testszenario war das gegeben, da das Android-Smartphone im WLAN der FRITZ!Box eingebucht war.

1. Dann reicht es, die VLP-Player-App am Android Smartphone aufzurufen und in der Fußzeile auf Dateien zu gehen.

2. Anschließend scrollt man in der App nach unten zu “Lokales Netzwerk” und sollte dort das Symbol für den “AVM Fritz Mediaserver” sehen.

Fehlt dieses Symbol geht man über das Dreipunkt-Menü Mehr auf die Einstellungen und ermöglicht der VLC-Player-App das Netzwerk automatisch beim Start zu durchsuchen.

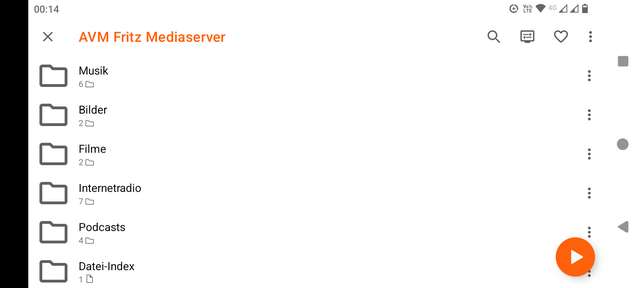

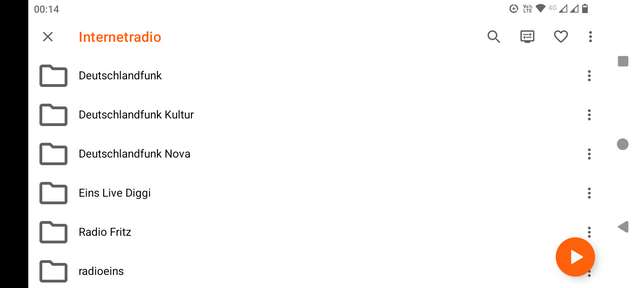

3. Im nächsten Schritt lässt sich unter “AVM Fritz Mediaserver” einer der Ordner anwählen. Für Radio ist Internetradio auszuwählen.

4. Im nächsten Schritt werden die im “AVM Fritz Mediaserver” konfigurierten Internetradiostationen aufgelistet und es ist ein Eintrag auszuwählen.

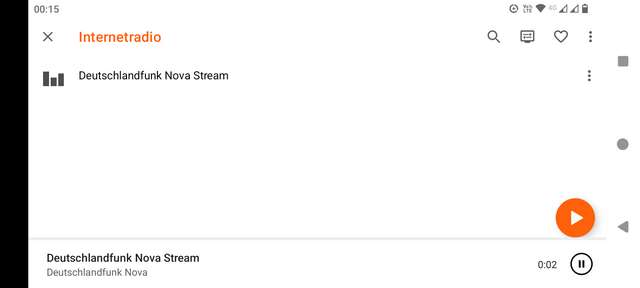

5. Nach Auswahl der Radiostation lässt sich deren Programm als stream über die Start-/Stopp-Schaltfläche wiedergeben und anhalten.

PakarPBN

A Private Blog Network (PBN) is a collection of websites that are controlled by a single individual or organization and used primarily to build backlinks to a “money site” in order to influence its ranking in search engines such as Google. The core idea behind a PBN is based on the importance of backlinks in Google’s ranking algorithm. Since Google views backlinks as signals of authority and trust, some website owners attempt to artificially create these signals through a controlled network of sites.

In a typical PBN setup, the owner acquires expired or aged domains that already have existing authority, backlinks, and history. These domains are rebuilt with new content and hosted separately, often using different IP addresses, hosting providers, themes, and ownership details to make them appear unrelated. Within the content published on these sites, links are strategically placed that point to the main website the owner wants to rank higher. By doing this, the owner attempts to pass link equity (also known as “link juice”) from the PBN sites to the target website.

The purpose of a PBN is to give the impression that the target website is naturally earning links from multiple independent sources. If done effectively, this can temporarily improve keyword rankings, increase organic visibility, and drive more traffic from search results.